Cursos de Ciberseguridad

Mejore sus conocimientos sobre Ciberseguridad

Instructores Expertos

Capacitados y Certificados en cursos de ECCOUNCIL y PECB, como en otras instituciones.

Cursos Certificados

Certificados otorgados por la empresa como también Certificaciones Oficiales de ECCOUNCIL y PECB.

Flexibles Opciones de Pago

Nuestros pagos son flexibles en cuotas de 12 meses.

Enseñanza 100% en línea

La enseñanza de los cursos son actualizados constantemente, además hay clases en vivo.

OFERTA - CURSO ETHICAL HACKER

Día(s)

:

Hora(s)

:

Minuto(s)

:

Segundo(s)

COMPRAR AHORA

Curso Gratuito de Ethical Hacker

Proximamente– Hora Perú

Da clic en la imagen para inscribirte en el formulario del curso.

Cursos Ondemand Disponibles

Explora Nuestros Mejores Cursos de Ciberseguridad

Potencia tu Futuro y Lánzate al Mundo de la Ciberseguridad

21 módulos divididos en 27 lecciones y 20 horas prácticas

5 módulos divididos en 14 lecciones y 24 horas prácticas

6 módulos divididos en 16 lecciones y 40 horas prácticas

5 módulos divididos en 24 lecciones y 30 horas prácticas

5 módulos divididos en 10 lecciones y 24 horas prácticas

5 módulos divididos en 58 lecciones y 120 horas prácticas

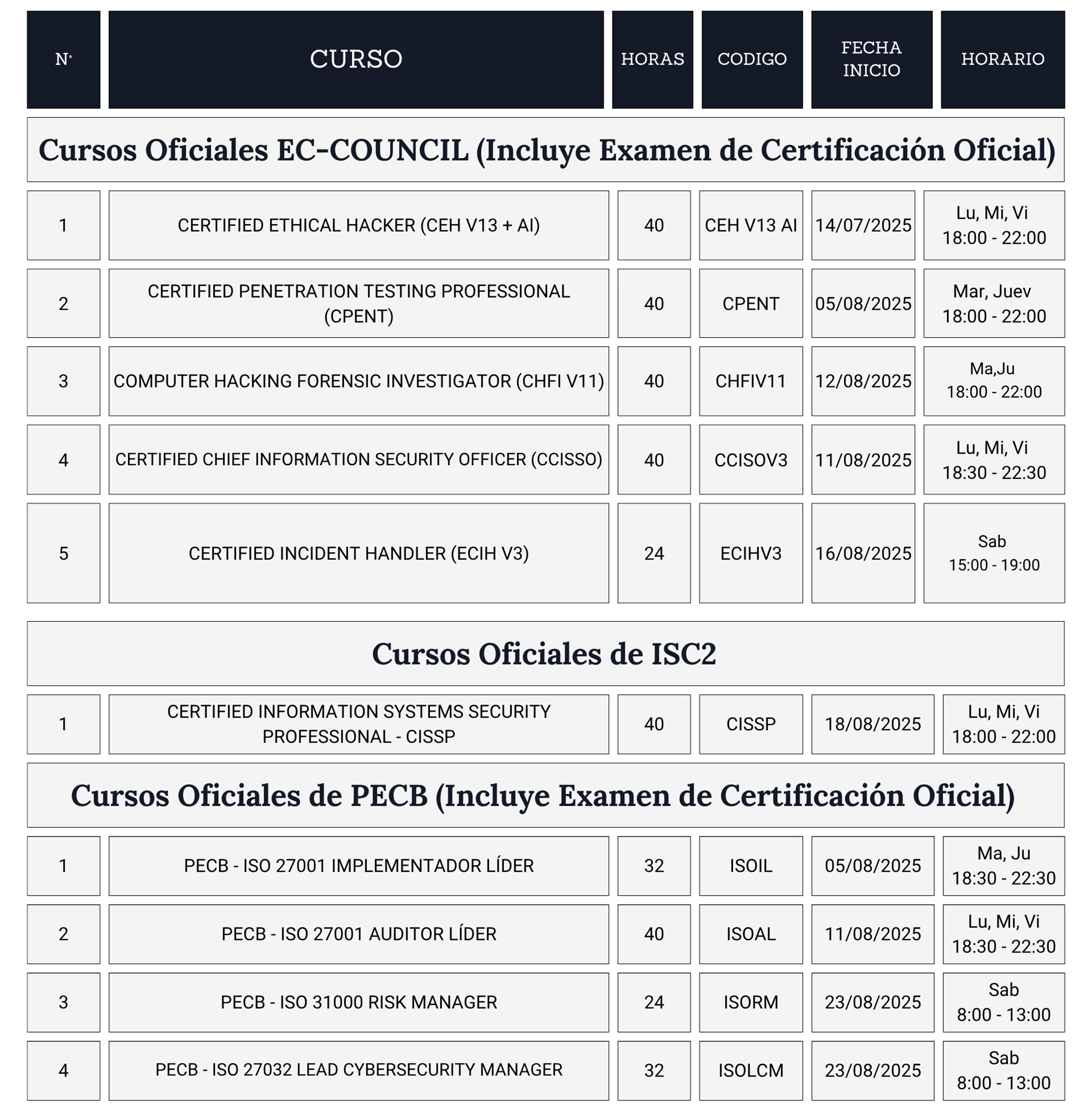

Nuestros Cursos Profesionales

Le enseñará herramientas técnicasy metodologías de Hacking de nivel comercial utilizadas por piratas informáticos y profesionales de seguridad.

Permite experiencia para establecer, implementar, administrar y mantener un Sistema de Gestión de Seguridad de la Información (SGSI).

Aprenderán el manejo de incidentes de seguridad, metologías de evaluación de riesgos como leyes y políticas relacionado a amenazas internas.

Acelere su carrera en ciberseguridad y se convierte en miembro de ISC2, lo que desbloquea una amplia gama de recursos exclusivos.

Se ha desarrollado con objetivo de hacer Análisis de Vulnerabilidades de Aplicaciones Web basado en la metodología de OWASP.

Marcas soportadas : Cisco, Juniper, Fortinet, Check Point, Microsoft, Red Hat