Certified Penetration Testing Professional – CPENT

Un programa riguroso de pruebas de penetración que, a diferencia de los cursos de pruebas de penetración contemporáneos, le enseña cómo realizar una prueba de penetración eficaz a través de redes filtradas, herramientas propias, explotación avanzada de binarios, doble pivoting para acceder a redes ocultas y diversas tecnologías.

El programa Certified Penetration Tester (CPENT) de EC-Council le enseña cómo realizar una prueba de penetración eficaz en un entorno de red empresarial que debe ser atacado, explotado, evadido y defendido. Si solo ha estado trabajando en redes planas, la gama de práctica en vivo de CPENT le enseñará a llevar sus habilidades al siguiente nivel enseñándole cómo realizar pruebas de penetración en sistemas IoT, sistemas OT, cómo escribir sus propios exploits, construir sus propias herramientas, realizar explotación avanzada de binarios, doble pivote para acceder a redes ocultas y también personalizar scripts / exploits para ingresar a los segmentos más internos de la red.

Contenido del Curso

14 módulos que te ayudarán a dominar los fundamentos de un Pentester y a prepararte para aprobar el examen de certificación CPENT.

Modulo 01: Introducción a las pruebas de penetración

Modulo 02: Compromiso y alcance de las pruebas de penetración

Modulo 03: Inteligencia de código abierto (OSINT)

Modulo 04: Pruebas de penetración de ingeniería social

Modulo 05: Prueba de penetración de red: externa

Modulo 06: Prueba de penetración de red : interna

Modulo 07: Prueba de penetración de la red : dispositivos perimetrales

Modulo 08: Prueba de penetración de aplicaciones web

Modulo 09: Prueba de penetración inalámbrica

Modulo 10: Prueba de penetración de IoT

Modulo 11: Prueba de penetración OT / SCADA

Modulo 12: Prueba de penetración de la nube

Modulo 13: Análisis y explotación binarios

Modulo 14: Redacción de informes y acciones posteriores a la prueba

Practice Range

Desarrolla habilidades de pentesting que te preparan para el trabajo:

Enfréntate a diversas situaciones reales en el campo de práctica de CPENT AI

Pruebas de penetración prácticas que perfeccionan habilidades especializadas.

Una red empresarial realista con LAN, DMZ, VPN, proxies, firewalls y controles de seguridad.

Cinco rangos que cubren áreas clave ofrecen una experiencia de aprendizaje integral:

- Active Directory (AD) Range

- AD Architecture

- Privilege Escalation

- Lateral Movement

- Binaries Range

- Reverse Engineering

- Exploit Development

- Memory Analysis

- IoT Range

- Firmware Analysis

- Protocol Analysis

- Web Range

- OWASP Top 10

- Web Application Firewalls

- API Security

- Capture the Flag (CTF) Range

- Linux Infrastructure

- privilige Escalation

- Advanced Enumeration

El programa CPENT se centra en ayudar a los estudiantes a dominar sus habilidades de prueba de penetración poniéndolas en práctica en nuestros campos de tiro cibernético en vivo. Los campos de tiro CPENT se diseñaron para que fueran dinámicos con el fin de brindarles a los estudiantes un programa de capacitación del mundo real, por lo que, al igual que los objetivos y la tecnología continúan cambiando en las redes en vivo, tanto los campos de práctica como los de examen CPENT imitarán esta realidad a medida que nuestro equipo de ingenieros continúe agregando objetivos y defensas a lo largo de la vida útil del curso CPENT.

Beneficios del curso CPENT

- 100 % mapeado con el marco NICE.

- Programa de pruebas de penetración 100 % basado en metodología.

- Combina enfoques de pruebas de penetración manuales y automatizadas.

- Diseñado con las prácticas de pruebas de penetración más comunes que ofrecen los mejores proveedores de servicios.

- Se relaciona con todos los portales de empleo más importantes. Título del puesto:

- Analista de seguridad y probador de penetración.

- Proporciona una sólida guía para la redacción de informes.

- Ofrece una experiencia del mundo real a través de una gama avanzada de pruebas de penetración.

- Proporciona a los candidatos una prueba de penetración estándar para su uso en el campo.

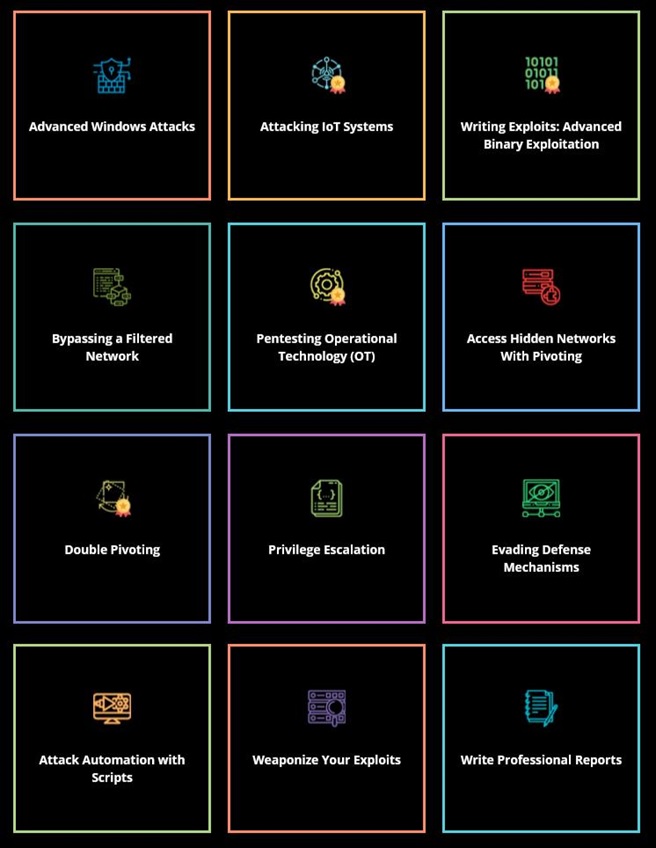

Los estudiantes que realicen la capacitación CPENT aprenderán:

Ataques avanzados de Windows

Esta zona contiene un bosque completo al que primero debe acceder y luego usar PowerShell y cualquier otro medio para ejecutar Silver y Gold Ticket y Kerberoasting. Las máquinas se configurarán con defensas implementadas, lo que significa que deberá usar técnicas de omisión de PowerShell y otros métodos avanzados para sumar puntos dentro de la zona.

Ataque a sistemas de IoT

CPENT es la primera certificación que requiere que localices dispositivos de IoT y luego obtengas acceso a la red. Una vez en la red, debes identificar el firmware del dispositivo de IoT, extraerlo y luego aplicarle ingeniería inversa.

Escritura de exploits: explotación binaria avanzada

Encontrar código defectuoso es una habilidad que necesitan los evaluadores de penetración competentes. En esta zona, se te pedirá que encuentres los binarios defectuosos y luego apliques ingeniería inversa a ellos para escribir exploits para tomar el control de la ejecución del programa. La tarea se complica por el requisito de penetrar desde el perímetro para obtener acceso y luego descubrir los binarios. Una vez hecho esto, debes aplicar ingeniería inversa al código. A diferencia de otras certificaciones, CPENT incluye desafíos de código de 32 y 64 bits y parte del código se compilará con protecciones básicas de pilas no ejecutables. Debes ser capaz de escribir un programa controlador para explotar estos binarios y luego descubrir un método para escalar privilegios. Esto requerirá habilidades avanzadas en explotación binaria para incluir los últimos conceptos de depuración y técnicas de búsqueda de huevos. Se requiere que diseñe un código de entrada para primero tomar el control de la ejecución del programa y segundo, mapear un área en la memoria para hacer que su código de shell funcione y eludir las protecciones del sistema.

Evitar una red filtrada

La certificación CPENT ofrece desafíos de zona web que existen dentro de una arquitectura de segmentación, por lo que debe identificar el filtrado de la arquitectura y luego aprovechar este conocimiento para obtener acceso a las aplicaciones web. El siguiente desafío es comprometer y luego extraer los datos necesarios de las aplicaciones web para obtener puntos.

Tecnología operativa de prueba de penetración (OT)

La gama CPENT contiene una zona dedicada a las redes ICS SCADA que el candidato tendrá que penetrar desde el lado de la red de TI y obtener acceso a la red OT. Una vez allí, tendrá que identificar el controlador lógico programable (PLC) y luego modificar los datos para impactar la red OT. Debe poder interceptar el protocolo de comunicación Mod Bus y la comunicación entre el PLC y otros nodos.

Acceda a redes ocultas con pivoteo

Según nuestras pruebas beta, los evaluadores de penetración tienen dificultades para identificar las reglas que están vigentes cuando se encuentran con una red en capas. Por lo tanto, en esta zona tendrás que identificar las reglas de filtrado y luego penetrar en la red directa. Desde allí, los candidatos tienen que intentar pivotar hacia redes ocultas utilizando métodos de pivotación simple, pero a través de un filtro. La mayoría de las certificaciones no tienen un pivote real a través de redes dispares y pocas (si es que hay alguna) tienen el requisito de entrar y salir de un dispositivo de filtrado.

Doble pivote

Una vez que hayas afrontado y dominado los desafíos del pivote, el siguiente desafío es el doble pivote. Esto no es algo para lo que puedas usar una herramienta; en la mayoría de los casos, el pivote debe configurarse manualmente. CPENT es la primera certificación del mundo que requiere que accedas a redes ocultas mediante un doble pivote.

Escalada de privilegios

En este desafío, se requieren los últimos métodos de escalada de privilegios, ingeniería inversa del código para tomar el control de la ejecución y luego salir del shell limitado para obtener el privilegio de root/administrador.

Evasión de mecanismos de defensa

El rango requiere que tus exploits sean probados por diferentes defensas que probablemente veas en la naturaleza. Se requiere que los candidatos logren que sus exploits superen las defensas utilizándolas como armas. Automatización de ataques con scripts

Prepárese para técnicas avanzadas de pruebas de penetración y scripts con siete apéndices de autoaprendizaje: Pruebas de penetración con Ruby, Python, PowerShell, Perl, BASH, Fuzzing y Metasploit.

Convierta sus exploits en armas

Personalice sus propias herramientas y cree su arsenal con su experiencia en codificación para hackear los desafíos que se le presenten como lo haría en la vida real.

Redacte informes profesionales

Experimente cómo un evaluador de penetración puede mitigar los riesgos y validar el informe presentado al cliente para que realmente tenga un impacto. ¡Una buena prueba de penetración no significa mucho para los clientes sin un informe escrito con claridad!

Obtención de la credencial de certificación CPENT

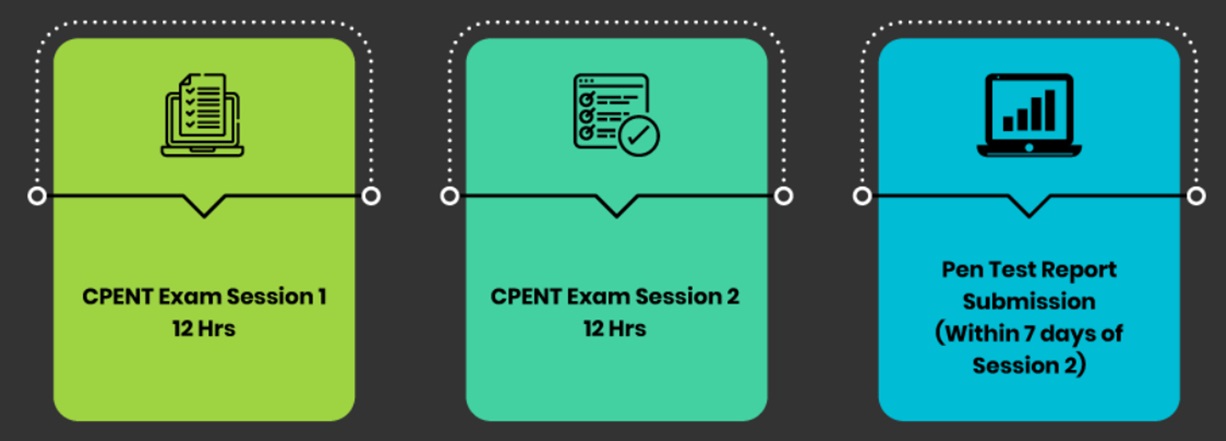

CPENT es un examen práctico totalmente en línea y supervisado de forma remota que desafía a los candidatos a realizar un agotador examen práctico de 24 horas basado en el desempeño. El examen se divide en 2 exámenes prácticos de 12 horas cada uno que pondrán a prueba su perseverancia y concentración al obligarlo a superarse a sí mismo con cada nuevo desafío. Los candidatos tienen la opción de elegir entre 2 exámenes de 12 horas o un examen de 24 horas.

Los candidatos que obtengan una puntuación superior al 70 % obtendrán la certificación CPENT. Los candidatos que obtengan una puntuación superior al 90 % obtendrán la prestigiosa credencial LPT (Master).

Características del examen:

- ¡Elige tu desafío! ¡Dos sesiones de 12 horas o un solo examen de 24 horas!

- Los especialistas de EC-Council supervisan todo el examen. La validez no está en duda.

- Obtén al menos un 70 % y conviértete en CPENT

- Obtén al menos un 90 % y obtén la prestigiosa designación LPT (Master)

“En los concursos para obtener contratos de servicios, uno de los requisitos más demandados es contar con personal certificado en el área. ¡Es tu oportunidad para destacar! Obtener esta certificación no solo te abrirá puertas, sino que te posicionará como un candidato altamente calificado. ¡Certifícate y asegura tu éxito profesional!“

- Cyber Security Forensic Analyst

- Cyber Threat Analyst Tier 2

- Cyber Threat Intelligence Analyst

- Information Security Analyst

- Cyber Security EngineerApplication

- Security Analyst II

- Cyber Security Assurance Engineer

- Senior Information Assurance/ Security Specialist

- Security Systems Analyst

- Security Operations Center (SOC) Analyst

- Penetration Tester

- Technical Operations Network Engineer

- IT Security Administrator

- Security Engineer

- Information Security Engineer

- Network Security Information Analyst

- Mid Level Penetration Tester

- IT Security Analyst III

- Junior Security Operations Center (SOC) Analyst

¿Para quién es?

Profesionales en Ciberseguridad

Impulsa tu carrera en ciberseguridad con CPENT IA, mejorada por el poder de la IA.

Equipos y Organizaciones

Potencie el conocimiento de su equipo con experiencia certificada.

Gobierno y Ejército

De confianza y muy valorado a nivel mundial por departamentos gubernamentales y organizaciones de defensa.

Educadores

Cree y haga crecer sus cursos y programas de ciberseguridad.