ESPECIALISTA EN SEGURIDAD PERIMETRAL

Especialista en Seguridad Perimetral

Este curso tiene una duración de 120 Horas, un nivel intermedio – avanzado y está dirigido para profesionales y administradores de red que quieran especializarse en seguridad informática y Seguridad Perimetral implementando soluciones modernas y aprendiendo a desarrollar pruebas de seguridad y pentesting.

Durante el desarrollo de los diferentes módulos del Programa desarrollaremos los conceptos de Implementación de la Norma ISO 27001, Implementación de Soluciones Integrales basado en Next Generation Firewall, UTM, IPS, Antispam, Filtro Web, Control de Aplicaciones, implementación de 802.1X, protección de páginas web, Implementación de certificados digitales, implementación de WAF (Firewall de Aplicaciones Web), implementación de Proxy reverso, control de tráfico malicioso, análisis de Bootnet, implementación de Sanboxing, implementación de correlacionadores de eventos (SIEM) aprendiendo a implementar soluciones multimarca como Cisco System, Fortinet, CheckPoint, Juniper, Imperva, Endian, Linux entre otras marcas.

También se aprenderá a probar infraestructuras críticas, se realizara Auditoria de activos, Análisis de riesgos según ISO 27001, ataques de Man in the Middle, MAC Flooding, implementación de bootnet, ataques de DDOS, Análisis de vulnerabilidades Web con Acunetix y software Open Source, Análisis de Vulnerabilidades de Servidores, OWASP ZAP, Nikto, Metasploit

MÓDULOS DEL PROGRAMA INTEGRAL

Módulo 1 : Sistemas de Protección Perimetral LAN

Módulo 2 : Implementación de Next Generation Firewall y UTM

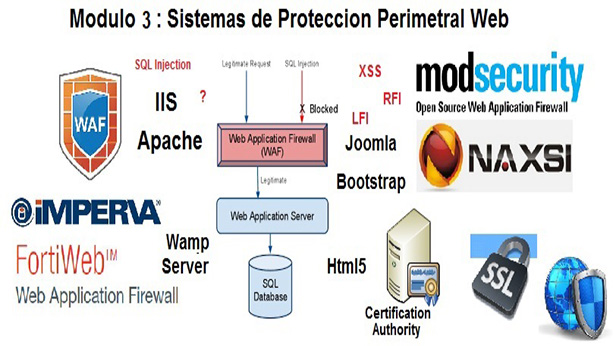

Módulo 3 : Sistemas de Protección Perimetral Web

Módulo 4 : Control de Trafico Malicioso

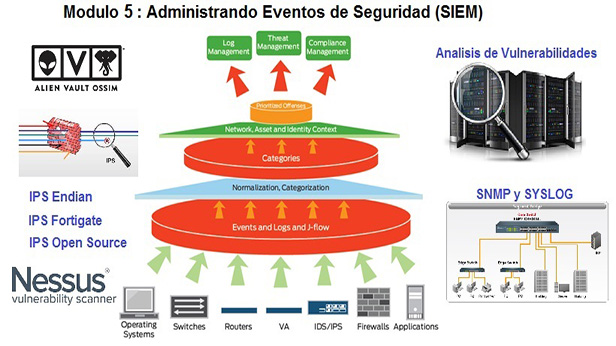

Módulo 5 : Administrando Eventos de Seguridad (SIEM)

METODOLOGÍA

El curso contará con sesiones teórico-prácticas. Se empleará material audiovisual con la finalidad de facilitar los procesos de adquisición y evaluación del aprendizaje. Durante las clases se buscará la participación activa de los alumnos mediante el desarrollo de ejercicios y discusión en clase. Se trabaja con equipos reales y maquinas virtuales

REQUISITOS

– Conocimientos Redes de Datos y Protocolos TCP/IP.

– Conocimientos de Redes LAN y Configuración de Switch Cisco

MATERIALES

– Manual impreso por cada Modulo, Guía de Laboratorios

– Los Laboratorios se realizaran con equipos reales y máquinas virtuales

INCLUYE

Certificado como Especialista en Seguridad Perimetral

PLAN DE TEMAS

Este curso está dirigido para todos los profesionales que quieran especializarse en el Aseguramiento de las Redes LAN a nivel de switches, Segmentacion de VLAN y Troncales, Seguridad de Capa 3, Politicas de Seguridad y ACL, Implementación de 802.1X y Radius, Implementación de Cisco Secure ACS, Ataques de Red LAN: Arp Poisoning, dhcp starvation, MAC Flooding, Spanning Tree Attack, Port Security.

Contenido

Seguridad de las Redes LAN

– Segmentación de Redes LAN, Troncales, vlans

– Enrutamiento en Capa 3

– Interceptación de Trafico en Redes LAN

– Seguridad de Capa 3, ACL , políticas de Seguridad

Proteccion contra ataque en la Red LAN

– Seguridad de Capa 3, ACL , políticas de Seguridad

– Port Security , Dhcp Snooping, Vlan Attack, MAC Flooding, Spanning Tree Attack, Dhcp Starvation, Arp Spoofing

Implementación de 802.1X con Radius / Linux

– Arquitectura del protocolo Radius

– Soluciones con FreeRadius

– Conociendo OpenNAC / PacketFense

– Configurando un entorno 802.1X

Implementación de Cisco Secure ACS y 802.1X

– Protocolo AAA

– Métodos de Autenticación

– Arquitectura de solución 802.1X

– Configuración de Cisco Secure ACS

– Creación de Clientes AAA

– Configuración de Switch con 802.1X

– Configuración de Políticas de seguridad

Duración: 24 horas

Este curso está dirigido para todos los profesionales que quieran aprender a Implementar Firewall NGFW y UTM, Implementación de Fortigate como UTM, Implementación de Firewall NG CheckPoint, Implementación de Firewall Endian, Implementación de Gateway NGFW Juniper SRX.

Contenido

Implementación de UTM con Endian (Open Source)

– Implementación de ISO Endian

– Configuración de Interfaces del UTM

– Habilitación de Servicios

– Configuración de Políticas de Seguridad

– Habilitación de SNAT y DNAT

– Nateo de Servidores Web y Email

Implementación de NGFW CheckPoint

– Implementación de CheckPoint Gateway

– Configuración de Zonas de Seguridad

– Configuración de Objetos y Servicios

– Creación de Reglas de Seguridad

– Configuración de Traslaciones de NAT

– Habilitación de Administración

Implementación de UTM Fortigate

– Habilitación del Appliance Fortigate

– Upgrade de OS y Backup

– Configuración de Políticas de Seguridad

– Nateo Dinámico y Estático VIP

– Configuración de Reglas de Navegación

– Manejo de Log y Eventos

Implementación de NGFW SRX Juniper

– Habilitación del Appliance SRX

– Configuración por Consola de Parámetros generales

– Creación de Zonas, Grupos y Objetos

– Habilitación de Reglas de Seguridad

– Configuración de políticas de Navegación

– Nateo de Servidores

Duración: 24 horas

Este curso está dirigido para todos los profesionales que quieran aprender a asegurar y proteger servidores web desde el perímetro, se tocaran temas como implementación de Páginas Web y servidores Web, Implementación de Certificados Digitales, Análisis de Vulnerabilidades de Servidores Web, Implementación de Web Application Firewall (WAF), Proxy Reverso.

Contenido

Implementación de Autenticación LDAP y Filtro Web

– Métodos de Autenticación de Firewall Fortigate (local, radius, ldap, token)

– Soluciones de filtro de Páginas Web basado en Categorias y reputación

– Implementación de Autenticación y Filtro Web con Fortigate UTM

Implementación de Control de Aplicaciones y Certificados Digitales

– Analisis de contenido de tráfico en aplicaciones

– Implementación Control de Aplicaciones con Fortigate

– Conceptos de Seguridad basado en certificados digitales

– Creación de un Servidor Certification Autority – CA privado

– Implementación de Páginas Web con Certificados Digitales

Análisis de Vulnerabilidades de Páginas Web

– Conceptos de Vulnerabilidades Web, Cross-Site Scripting XSS Reflejado y Almacenado, SQL Injection, Command Injection, Path Traversal, Remote File Inclusion, etc.

– Análisis de vulnerabilidades con Acunetix y OWASP-ZAP o Nikto.

Proteccion de Páginas Web con Firewall de Aplicaciones Web (WAF)

– Conceptos de Web Application Firewall – WAF

– Implementación de Proxy Reversos

– Implementación de WAF Open Source

– Implementación de WAF de Fortinet

Duración: 24 horas

Este curso está dirigido para todos los técnicos y profesionales que quieran especializarse en el Análisis de código malicioso, análisis de infecciones por malware, Implementación de soluciones de Antivirus y Antispam, Implementación de Filtro Web y Control de Aplicaciones, Implementación de Soluciones de Sandbox.

Contenido

Análisis de Código malicioso

– Análisis de infecciones por malware

– Comportamiento de código malicioso persistente

– Implementación de Bootnet

– Uso de Proxy y anonimizadores

Implementación de soluciones de Antivirus y Antispam

– Soluciones de protección perimetral de Antivirus y Antispam

– Implementación de Antivirus y Antispam con Fortigate UTM

– Implementación de Antivirus y Antispam Open Source (Spam Assassin)

– Implementación de Antivirus y Antispam con Endian UTM

Implementando IPS en UTM CheckPoint y Fortigate

– Sistemas de Prevención de Intrusos

– Implementación de IPS en Fortigate

– Implementación de IPS CheckPoint

Implementación de Soluciones de SandBox

– Análisis de malware persistente – ATP

– Implementación de soluciones Sanbox

– Pruebas de ataque con Malware persistente

Duración: 24 horas

Este curso está dirigido para todos los técnicos y profesionales que quieran aprender a analizar vulnerabilidades de servidores windows, implementación de servidores SNMP y SYSLOG, implementación de IPS en UTM Endian y Fortigate, Implementación de correlacionadores de eventos SIEM.

Contenido

Análisis de Vulnerabilidades en Servidores Windows

– Implementación de Windows Server 2008 / 2012

– Implementación de Active Directory

– Implementación de Escáner de Vulnerabilidades Nessus

– Análisis de Vulnerabilidades de Servidores

Servidor SNMP y SYSLOG

– Que es SNMP y Communidades

– Que es un Trap y OID

– Envio de Log en equipos de Red

– Implementando un Servidor SNMP

– Hacking a Servidores SNMP

Configurando Manejo de LOG y Reporte

– Logging y Monitoreo, Security Event

– Log Storage : FortiAnalyzer, FortiCloud

– Configurando Log en Fortigate

Correlacionadores de Eventos y Alarmas de Seguridad

– Métodos de colección de Eventos y Logs

– Como funciona un correlacionador de eventos

– Implementación de un servidor SIEM

– Integración de Correlacionador de Eventos con Equipos de Red

Duración: 24 horas

Planes de Curso

Precio Basic

- Inclye Presentaciones del curso en video

- Inclye desarrollo de Laboratorio y demostraciones (según aplique)

- No incluye Material educativo

- No incluye Guias de Laboratorio

- No incluye Máquinas virtuales

Precio Full

- Incluye Presentaciones del curso en video

- Incluye desarrollo de Laboratorio y demostracioens (según aplique)

- Material educativo – Presentaciones

- Guías de Laboratorio

- Máquinas Virtuales (según aplique)